Cobalt Strike使用详解

# Cobalt Strike使用详解 ## 简介 Cobalt Strike是一款渗透测试神器,Cobalt Strike已经不再使用MSF而是作为单独的平台使用,它分为客户端与服务端,服务端是一个,客户端可以有多个,主要是...

Exchange EWS接口的利用

# 前言 最近出来了几个Exchange preauth的漏洞,有Proxylogon、Proxyshell。简单看了下,本质都是SSRF,然后通过SSRF调用一些需要授权的接口进行GetShell。如果不进行GetShell,又或者是GetS...

XStream CVE-2021-21341拒绝服务漏洞漏洞分析

XStream是一个常用的Java对象和XML相互转换的工具。CVE-2021-21341是Stream是2021年爆出的一个拒绝服务漏洞分析。和常见的命令执行漏洞、JNDI注入漏洞不同,拒绝服务漏洞往往是代码逻辑上的漏洞,利用链构造十分巧妙,因此就来分析一下。

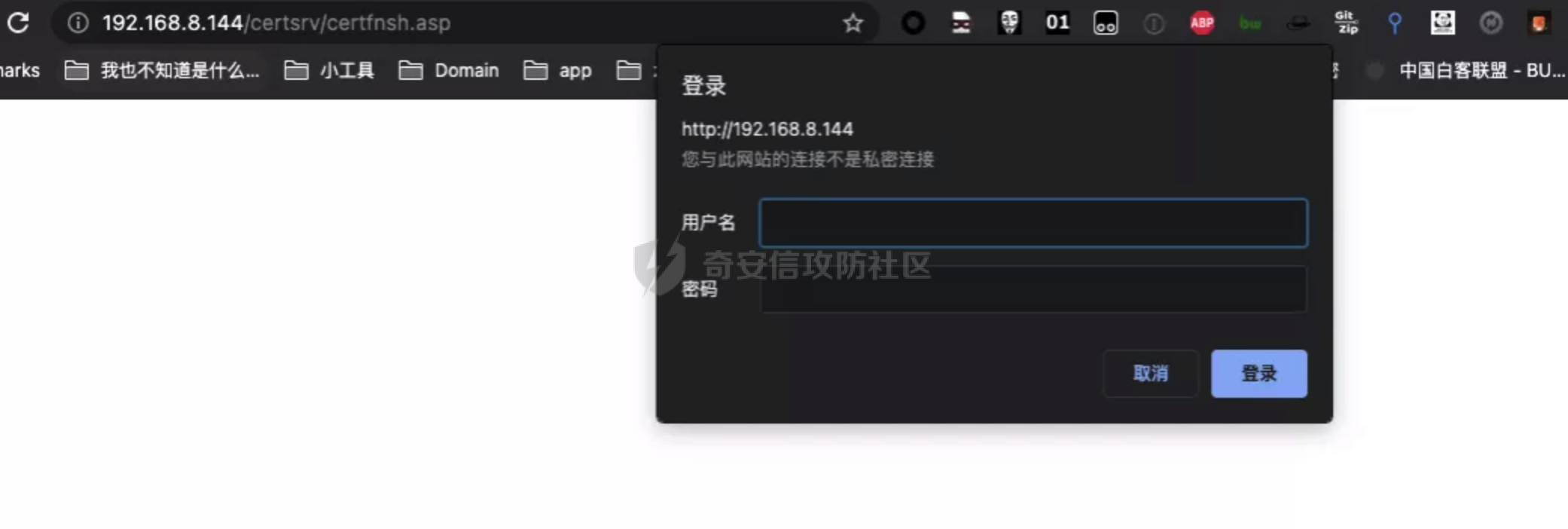

攻击AD证书服务获取域控权限

# 前言 当AD安装证书服务后,存在一个HTTP端点: [](https://shs3.b.qianxin....

零基础解密手机微信【视频讲解】

#前言: 微信平台是目前公众使用频率极高的一款即时通信软件,为公众带来极大的便利。但同时也给 不法分子带来新的机会,许多违法犯罪行为在微信平台上发生。 上篇我们介绍了PC端微信相关数...

Nosql 注入从零到一

Nosql 注入从零到一

常见 Bypass Disable Functions 的方法总结

常见 Bypass Disable Functions 的方法总结

代码审计-无回显SSRF的奇妙审计之旅

审计了一个php的无回显ssrf和getshell

某大型CMS后台注入从分析到利用

前言:日常项目任务薅洞实战,完成项目的同时提升一下日站的个人综合技能水平,看同事的漏洞报告遇到好多回若依,这次恰巧自己遇上了就来试试,搜搜能找到公开的poc,找不到分析文章,这次就扒拉源码本地搭建分析一波后台SQL注入的原理学习学习...

记一次堆叠注入拿shell的总结

菜鸡第一次实战中碰到mssql的堆叠注入,大佬们轻喷。

内网渗透|利用 DCOM 进行横向渗透

[toc] ## COM COM即组件对象模型(Component Object Model,COM) ,是基于 Windows 平台的一套**组...

浅入深出 Fastcgi 协议分析与 PHP-FPM 攻击方法

[toc] ## 前言 脚本小子一个,从文章中你也应该能看出来。。。没办法,谁叫我菜呢! 本文总结了一...

Nodejs Squirrelly 模板引擎 RCE(CVE-2021-32819)漏洞分析

[toc] ## 漏洞概述 [Squirrelly](https://github.com/squirrellyjs/squirrelly) 是一个用 JavaScript...

从PDO下的注入思路到Git 2000 Star项目0day

从PDO下的注入思路到Git 2000 Star项目0day

验证码的烦恼已解决

没有什么可以指导带师傅们阅读的,嘿嘿嘿

渗透测试工具&导航合集

#前言 表哥们一般都有自己强大的工具库,今天我也稍作整理,分享交流出来一部分 #信息收集 ####dirbuster kali自带的一款工具,fuzz很方便 ####gorailgun 一款自动化做的非常好的...

内网渗透|初识域基础及搭建简单域

内网域环境是学习内网知识的重要的一环,理解域内的基础知识,以及搭建简单的域环境是学习内网的必备基础。

某BC站点getshell实录

**前提摘要:** 通过批量的爬取和扫描,寻找到了个目标站点,是个关于bc的站点。兄弟们冲了他!

【CNVD-2021-30167】用友NC BeanShell RCE复现

#0x01 厂商描述 用友NC6是用友NC产品的全新系列,是面向集团企业的世界级高端管理软件。市场占有率已经达到亚太第一 #0x02 漏洞概述 该漏洞是由于用友NC对外开放了BeanShell接口,任何人都...

【零基础也能用】WX PC版聊天记录取证工具

# 0x01 前言 微信平台是目前公众使用频率极高的一款即时通信软件,为公众带来极大的便利,但同时也给不法分子带来新的机会,许多违法犯罪行为在微信平台上发生。由于微信本身是一个信息传递平...